La sécurité réseau devient une préoccupation majeure lorsque vous orchestrez vos applications conteneurisées avec Kubernetes. La nature dynamique du réseau de conteneurs exige une détection en temps réel des comportements anormaux, garantissant que seuls les services autorisés accèdent à vos données. Cependant, des défis subsistent : le chiffrement du trafic, une analyse approfondie du trafic entre conteneurs et une intégration transparente avec les outils de sécurité réseau existants sont essentiels pour protéger votre infrastructure.

Découvrez NeuVector, une solution de sécurité open-source et zéro confiance, conçue pour les environnements Kubernetes, qui fournit une sécurité réseau robuste pour les conteneurs tout au long de leur cycle de vie.

Cet article explorera les capacités de NeuVector et les meilleures pratiques essentielles pour mettre en œuvre une stratégie de sécurité Kubernetes efficace avec cette solution.

L’approche de sécurité de NeuVector : Bien plus que de la sécurité réseau

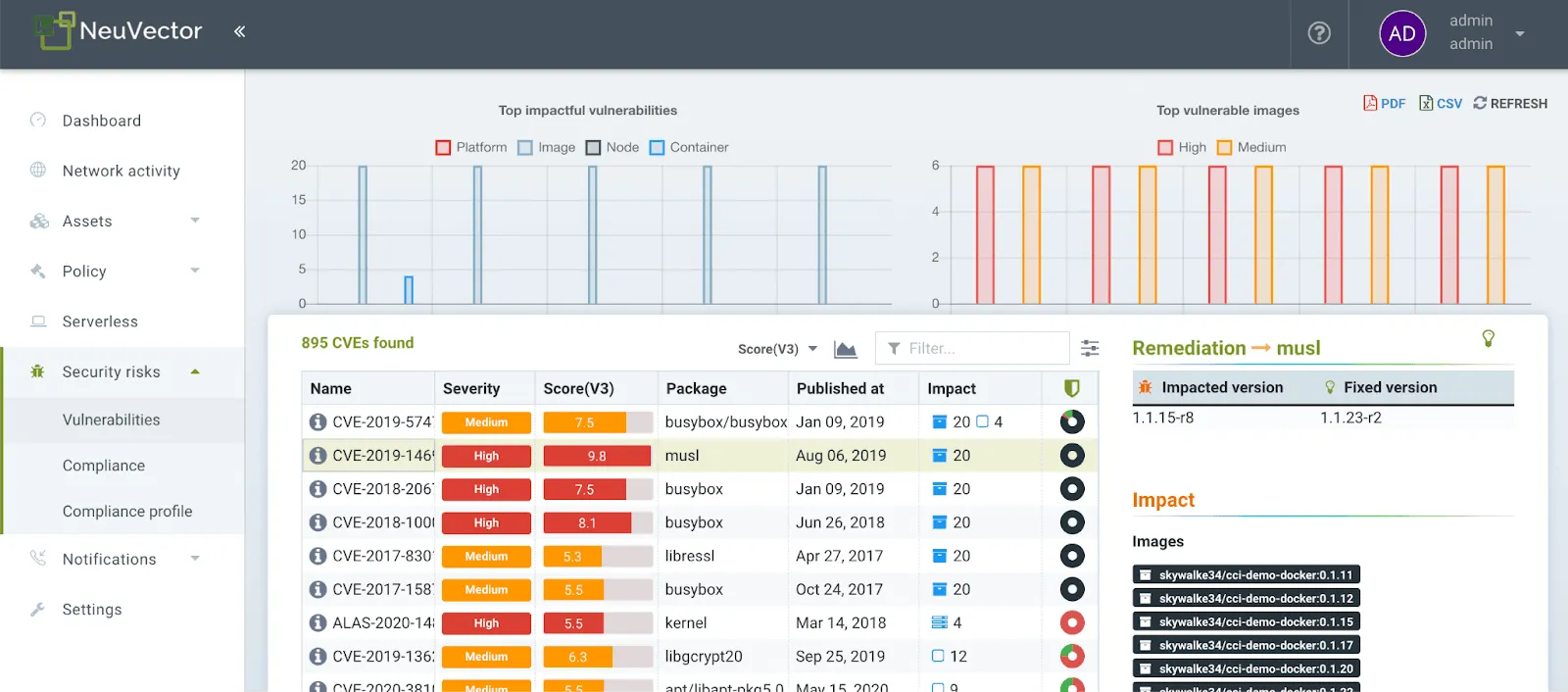

Avant de plonger dans les fonctionnalités de sécurité réseau de NeuVector, il est essentiel de comprendre que ses capacités vont bien au-delà des simples défenses réseau. NeuVector est un système de gestion des vulnérabilités complet pour votre pipeline CI/CD, offrant des analyses continues des vulnérabilités des conteneurs, de la phase initiale de construction jusqu’aux phases de test et de déploiement.

Les fonctionnalités essentielles de NeuVector incluent des analyses de contrôle d’admission pendant les phases de construction, de test et de déploiement, essentielles pour maintenir une posture de sécurité renforcée. NeuVector propose également des évaluations automatisées de conformité et des rapports alignés avec les normes Center for Internet Security (CIS), simplifiant la gestion de la conformité et garantissant le respect des standards réglementaires. De plus, NeuVector effectue des analyses en temps réel des conteneurs, des hôtes et de Kubernetes pour prévenir les attaques, protégeant ainsi votre environnement tout au long du cycle de vie des conteneurs.

Maintenant que nous avons établi le rôle de NeuVector en tant que solution de gestion des vulnérabilités des conteneurs, examinons comment il améliore la sécurité de votre réseau Kubernetes.

Visibilité, surveillance et protection réseau en temps réel avec NeuVector

NeuVector fournit des fonctionnalités de sécurité spécifiques au réseau conçues pour protéger vos applications Kubernetes. Examinons-les de plus près.

Inspection approfondie des paquets pour la sécurité et le débogage

Au cœur de la stratégie de sécurité réseau de NeuVector se trouve sa capacité robuste d’inspection approfondie des paquets (DPI). Contrairement aux pare-feux traditionnels qui se contentent d’inspecter les en-têtes de paquets, NeuVector examine les données à l’intérieur des paquets, lui permettant de découvrir et de bloquer des attaques réseau sophistiquées qui pourraient autrement passer inaperçues. De plus, la granularité de la DPI facilite le débogage et l’enquête sur les menaces, fournissant un outil médico-légal puissant pour analyser et répondre aux incidents de sécurité.

Pare-feu de conteneur Layer 7 : Sécurité avancée en temps réel

Le pare-feu exclusif de conteneur Layer 7 de NeuVector est l’une de ses mesures de sécurité en temps réel les plus avancées. En se concentrant sur la couche application, NeuVector contrôle le trafic en fonction du comportement des conteneurs, garantissant que seules les requêtes légitimes sont traitées. Cette approche unique offre un contrôle et une protection précis, protégeant vos applications contre les menaces connues et nouvelles qui peuvent contourner les mécanismes de sécurité traditionnels.

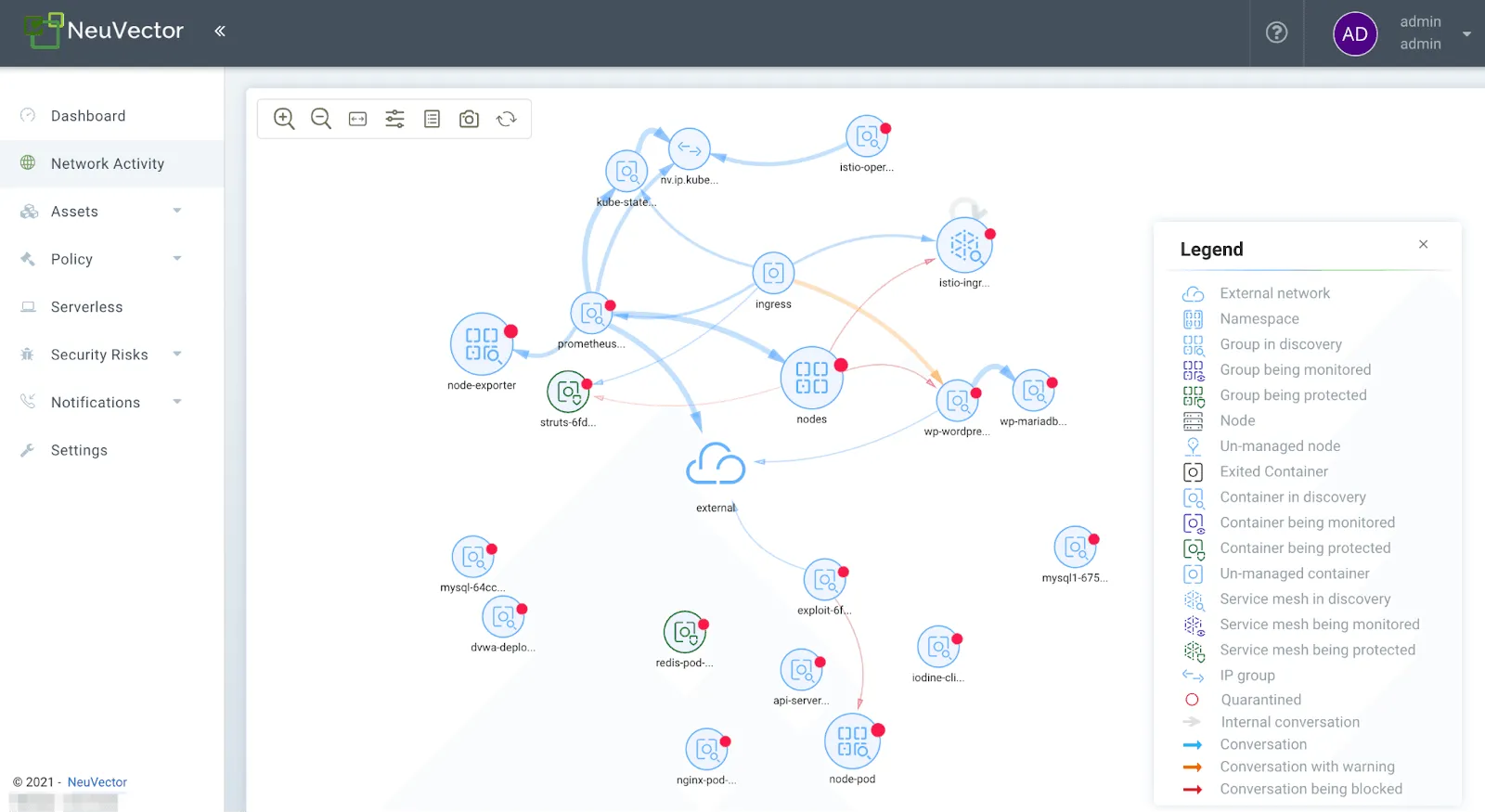

Surveillance du trafic « Est-Ouest » et « Nord-Sud »

La visibilité réseau de NeuVector s’étend au trafic « Est-Ouest », qui fait référence à la communication au sein de votre cluster Kubernetes, et au trafic « Nord-Sud », qui englobe les données échangées entre votre cluster et les services externes.

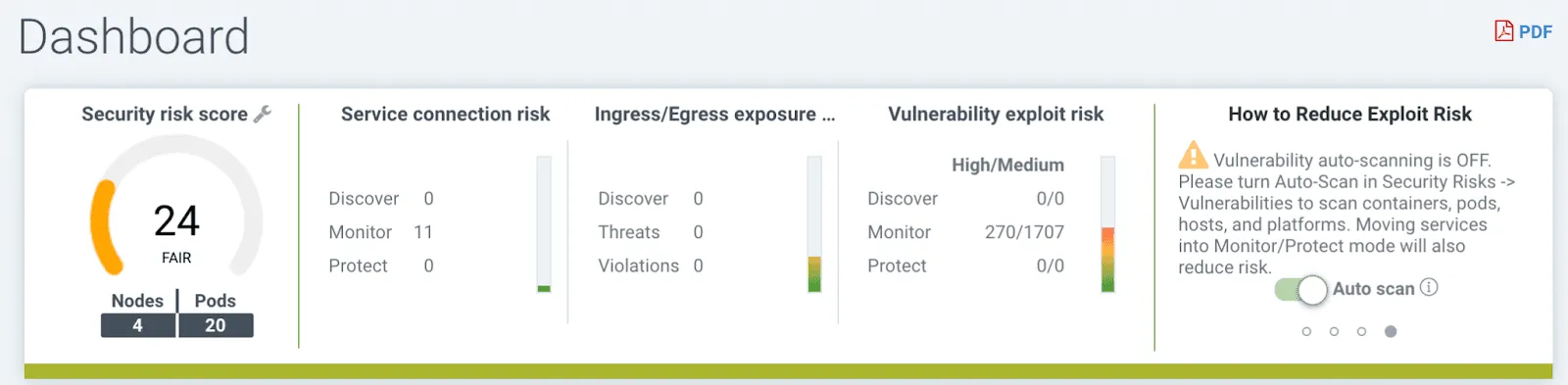

En surveillant ces flux de trafic en temps réel, NeuVector détecte des modèles anormaux et des menaces potentielles, permettant une réponse immédiate. Cette surveillance complète garantit que chaque vecteur de communication réseau est sous surveillance constante, minimisant le risque de violations et de fuites de données.

Mieux encore, les résultats de la surveillance sont présentés sur le tableau de bord à l’aide d’un score de risque de sécurité pour chaque domaine d’intérêt, comme le score de risque Ingress/Egress. En cliquant sur l’un de ces indicateurs, un assistant peut guider votre équipe à travers les étapes recommandées pour réduire le niveau de menace.

Segmentation des conteneurs : Isoler les informations sensibles

L’une des fonctionnalités remarquables de NeuVector est sa capacité de segmentation des conteneurs, qui impose que seules les connexions autorisées entre les conteneurs soient permises en utilisant des protocoles spécifiques.

Cette segmentation est essentielle pour se conformer aux réglementations de protection des données et aide à prévenir l’accès non autorisé aux données sensibles. En segmentant les conteneurs, NeuVector impose des contrôles d’accès stricts, limitant les dommages potentiels des conteneurs compromis et améliorant votre posture de sécurité.

Réponse automatisée aux menaces et politiques réseau

En plus de ses capacités de surveillance, NeuVector automatise la réponse aux menaces, réagissant rapidement aux menaces détectées en mettant en œuvre des politiques réseau prédéfinies. Ces politiques peuvent être adaptées à vos besoins de sécurité, garantissant que même les anomalies les plus subtiles déclenchent une réponse appropriée. L’approche de NeuVector basée sur les politiques simplifie le processus de protection, réduisant la nécessité d’une intervention manuelle et permettant une stratégie de défense plus proactive.

Intégration avec les environnements cloud et hybrides

NeuVector n’est pas limité à un seul environnement. Il s’intègre parfaitement aux environnements multi-cloud et hybrides, offrant une sécurité réseau cohérente sur différentes plateformes. Cette flexibilité garantit que, peu importe où vos conteneurs sont déployés, la protection réseau de NeuVector les accompagne, offrant une solution de sécurité unifiée qui s’adapte à votre infrastructure.

Conformité continue et préparation aux audits

Au-delà de la détection et de la réponse immédiates aux menaces, NeuVector soutient également les efforts de conformité continus. Ses fonctionnalités de conformité continue scannent les vulnérabilités et garantissent que votre réseau respecte les normes réglementaires. Avec des rapports prêts pour les audits, NeuVector simplifie le processus de gestion de la conformité, fournissant des informations claires et exploitables pour maintenir un environnement réseau sécurisé et conforme.

Meilleures pratiques pour maintenir une sécurité robuste dans Kubernetes

Comme discuté, NeuVector va au-delà de la sécurité réseau. Vous pouvez l’utiliser pour intégrer des mesures de sécurité robustes et maintenir une défense solide au sein de votre cluster Kubernetes. Voici comment.

- Automatiser la sécurité dans les pipelines CI/CD : Intégrez NeuVector dans vos workflows CI/CD pour des analyses automatisées des images de conteneurs. Cela permet de détecter les vulnérabilités tôt et d’empêcher qu’elles n’atteignent la production.

- Mettre à jour régulièrement les politiques de sécurité : Maintenez vos politiques de sécurité NeuVector à jour pour contrer efficacement les nouvelles menaces et assurer la conformité aux dernières normes.

- Exploiter l’intégration des contrôles d’admission : Lors de l’utilisation de cette intégration, les contrôleurs NeuVector évaluent chaque tentative de création d’une ressource Kubernetes en fonction des règles de contrôle d’admission définies par l’utilisateur. En fonction de ces règles, le contrôleur décide d’autoriser ou de refuser la création de la ressource du cluster.

- Scannage et protection en temps réel : Déployez le scan continu du trafic réseau et des activités des conteneurs de NeuVector au sein de votre cluster Kubernetes pour détecter et bloquer instantanément les menaces.

- Surveillance et audit continus : Surveillez continuellement votre environnement et auditez les activités des conteneurs pour maintenir une haute sensibilisation à la sécurité et une réponse rapide, garantissant que toutes les menaces potentielles sont identifiées et traitées rapidement pour protéger votre infrastructure.

En mettant en œuvre ces pratiques, vous pouvez assurer une sécurité robuste et automatisée qui réduit la dépendance à l’intervention manuelle.

Conclusion : Renforcer la sécurité de Kubernetes avec NeuVector

En résumé, NeuVector offre une visibilité réseau en temps réel, une surveillance et une protection étendues, adaptées aux environnements Kubernetes. En tirant parti de la technologie DPI avancée et d’un pare-feu de conteneur Layer 7 unique, il offre une surveillance détaillée du trafic et une segmentation des conteneurs pour atténuer efficacement les menaces réseau. Son automatisation basée sur les politiques et sa compatibilité avec les plateformes cloud et hybrides améliorent les mesures de sécurité, en faisant un composant critique pour maintenir une infrastructure réseau conteneurisée sécurisée, résiliente et conforme.